👽はじめに

2026年3月、Microsoft Threat Intelligence は、ClickFix と呼ばれる社会工学攻撃キャンペーンが進化し、Windows Terminal(wt.exe)を悪用してマルウェアを実行させる手口を確認したと公表しました。

本攻撃は 複数のセキュリティメディアでも報じられており、従来の「Win + R(ファイル名を指定して実行)」を前提とした検知を回避する点が大きな特徴です 。

本記事では、Microsoft 365(Intune + WDAC)を用いて ClickFix にどう対抗すべきかを、実運用を前提に整理します。

ClickFixとは何か

Microsoft 等の報告によると、今回確認された ClickFix キャンペーンの流れは次の通りです。

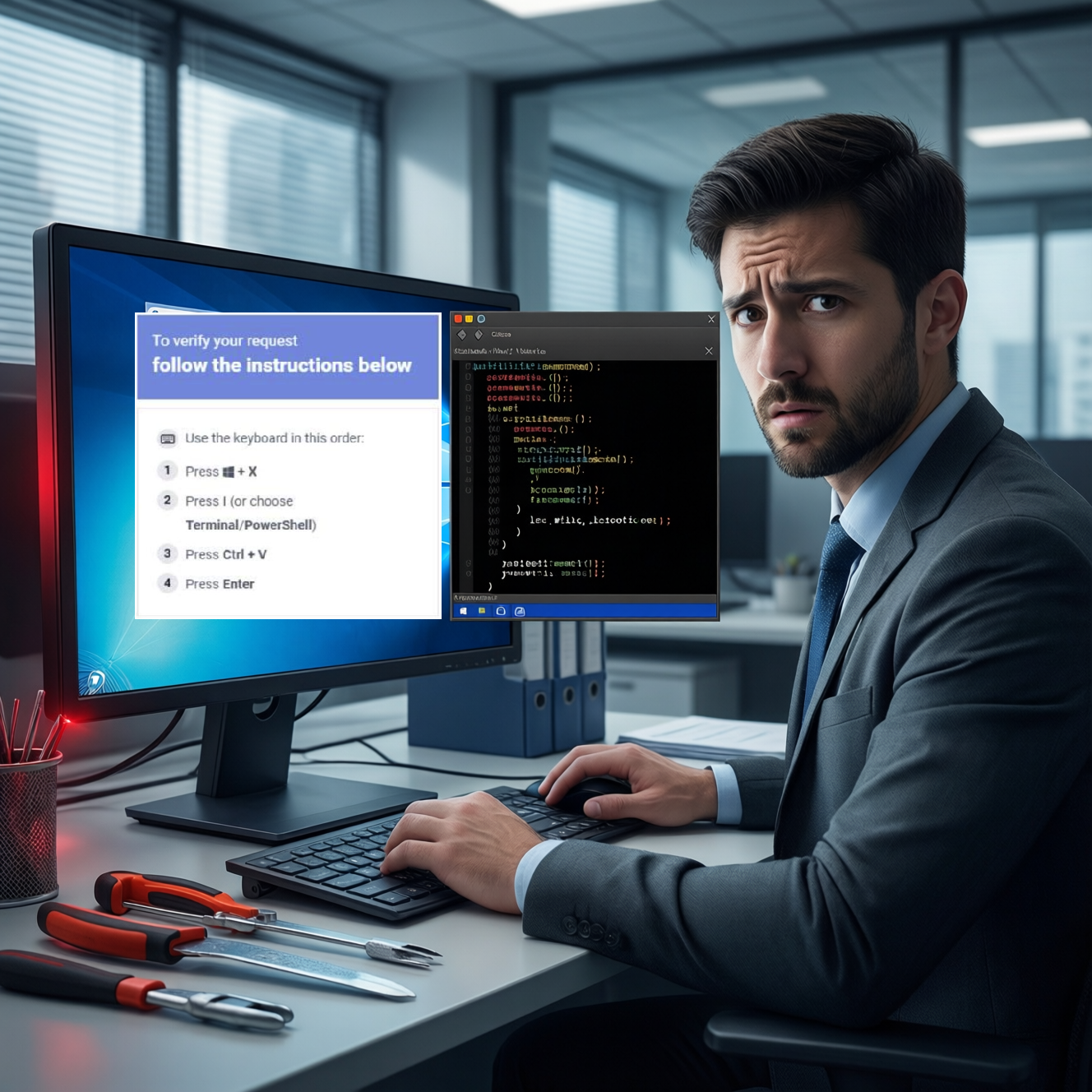

- ユーザーは偽の CAPTCHA やトラブルシューティングページに誘導される

- ページ上で「問題解決のために次のコマンドを実行してください」と指示される

- Win + X → I の操作で Windows Terminal を起動するよう誘導される

- Terminal 上に 難読化された PowerShell コマンドを貼り付けさせる

- PowerShell / MSBuild / 7-Zip などの正規ツール(LOLbins)を連鎖的に悪用

- 最終的に Lumma Stealer を展開し、Edge や Chrome の資格情報を窃取する

整理すると、ClickFix は以下の点で従来の対策をすり抜けます。

- 実行ファイルはすべて Microsoft 署名済みの正規バイナリ(不正ファイルではない)

- ユーザーが自らコピー&ペーストして実行するため、マクロや exploit に依存しない(脆弱性ではない)

- Windows Terminal の起動自体は「正当な管理操作」に見える

つまりこの手法は「脆弱性の悪用」ではなく、ユーザー自身に正規ツールを操作させる社会工学攻撃(人をだまして実行させる攻撃)であり、Microsoft も「パッチで防げる類のものではない」と明言しています 。

👽WDAC(Windows Defender Application Control)

WDAC は、どの実行ファイルを OS レベルで許可/拒否するかを強制する仕組みです。

- ユーザー操作による回避が困難

- LOLbins の「起動そのもの」を止められる

- 社会工学攻撃との相性が非常に良い

このため、ClickFix のような「人を騙して実行させる」攻撃に対して、WDAC は有効な防御層となります。

ClickFix 対策としての WDAC 設計方針

前提:全端末一律は現実的ではない

狙われるのは、一般社員端末です。

管理職端末や情シス端末、また開発部門端末などは、PowerShell や Terminal が正規業務で使われるケースがあります。

そこで、「一般社員端末は、強制適用」、「管理職端末は一部制限」、「開発や情シス端末は別ポリシー」などの区分けが良いかと思います。

WDACでブロックすべき代表的な実行ファイル

Microsoft の分析で ClickFix が悪用している、または悪用が確認されている代表例は以下です。

- wt.exe(Windows Terminal)

- powershell.exe / pwsh.exe(PowerShell)

- msbuild.exe(LOLbin)

- cscript.exe / wscript.exe(VBScript 実行)

これらはすべて ClickFix の攻撃チェーン内で使用されていることが報告されています 。

一般社員端末では、WDAC により 「ユーザーによる起動を禁止」 することで、ユーザーが騙されて操作しても攻撃が成立しません。

👽まとめ

ClickFix は、Microsoft 自身が警告している通り「技術的脆弱性」ではなく「人の判断」を突く攻撃です。

そのため、検知だけに依存した対策では限界があります。

公開情報を踏まえると、以下が現時点での現実解です。

- ASR や Defender で振る舞い検知を行う

- Web・メールで入口を減らす

- WDAC により“実行そのもの”を止める(特に一般社員端末)

WDAC は運用難易度が高い一方、ClickFix のような攻撃に対しては非常に強力な防御層となります。

Microsoft が公表した攻撃手法と矛盾しない形で、「騙されても被害が出ない設計」を実現できる点が最大の価値です。