ISMS(ISO/IEC 27001)の運用では、「決めていること」よりも 「実際にできていることを、どう証明するか」 が重要になります。

Microsoft 365 E5 は、ISMSで求められる管理策を 日常業務の延長で実行し、そのまま監査証跡として提示できる 点が大きな特長です。

本記事では、ISMS対応を効率化する 5つのポイント を、監査での質問 と E5での回答例 とあわせて紹介します。

【ISMS補足】

ISO/IEC 27001:2022 は「文書中心」ではなく「証拠(evidence)中心」に明確にシフトしています。

ただし「文書が不要」になったわけではなく、“文書化した情報(documented information)”という抽象概念に統合されています。

2013版では、 document(文書)とrecord(記録)の区別があり、実質「文書+記録=大量の書類」となっていました。

2022版では、 documented information(文書化した情報)に統一され、maintain (常に最新状態)、retain (証拠として保存)として整理され、媒体や形式は規定されていません。

そのため、2022版からは、クラウドやログ、ワークフローなどを活用した「証拠ベースのデジタル運用」が適合しやすい構造になっています。

🔷 ISMSマニュアルを「探す」から「即答させる」へ

Copilotエージェント × RAG

社内のISMSマニュアルや規程は整備されていても、「どこに書いてあるか分からない」「解釈が人によって違う」という課題は少なくありません。

Copilotエージェントに社内ISMSマニュアルを読み込ませ、RAG(Retrieval Augmented Generation)構成を取ることで、社内規程に基づいた回答を即座に返す仕組み を構築できます。

また、Copilotエージェントで対象部門のISMS対応マニュアルの作成も可能です。(出力されたものは、きちんとレビューとメンテナンスをしましょう)

✅ 監査での質問

情報セキュリティ事故が発生した場合、どの規程に基づいて対応しますか?

✅ E5画面での回答例

- Copilotエージェントに

「情報セキュリティ事故発生時の初動対応を教えて」

と質問 - 回答に

- 該当する社内規程名

- 条文番号

- 実施手順

が明示される

- 回答根拠として 参照元ドキュメントが表示される

👉 ポイント

「人が覚えている」ではなく、「規程を根拠に答えられる仕組み」 を示せる。

🔷 脆弱なソフトウェアを“自動で一覧化”

デバイス管理 × 脆弱性管理

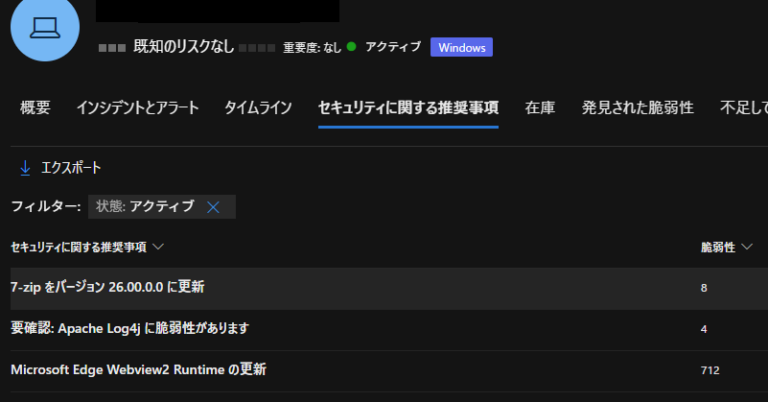

ISMS監査で頻出するのが、端末と脆弱性管理に関する質問です。

Microsoft Defender for Endpoint(E5)には Vulnerability Management(脆弱性管理) が標準で含まれており、

組織内端末に存在する 脆弱なソフトウェアを自動で可視化 できます。

✅ 監査での質問

社内端末に、脆弱性のあるソフトウェアが存在しないことをどのように確認していますか?

✅ E5画面での回答例

- Defender for Endpoint 管理画面

- 「脆弱性管理」ダッシュボードを表示

- 以下を一覧で提示

- 脆弱なソフトウェア名

- CVE番号

- 深刻度(Critical / High など)

- 該当端末数

- 推奨される修正アクション

👉 ポイント

Excelでの棚卸し不要。「現在の状態」をリアルタイムに説明可能。

上記の画像では、フリーソフトの 7-Zip や Microsoft Edgeの開発ツールのWebview2、サーバ関連のLog4jまで幅広く検知しています。

当然ですが、Windows Updateの状況やEdgeやChromeのUpdateの状況もリストアップされます。

🔷 情報資産の分類・取り扱いを自動化

Microsoft Purview

情報資産管理は、ISMSの中でも特に運用負荷が高い領域です。

Microsoft Purview を使うことで、下記を一体的に実現できます。

- 機密ラベルによる情報分類

- 個人情報・機密情報の自動検出

- DLPによる持ち出し制御

- 例)機密ラベル「社外秘」とついたWordファイルは、メール送信不可などの制御(役員除くという設定も可能)

監査での質問

監査での質問

機密情報と通常情報は、どのように区別して管理していますか?

E5画面での回答例

E5画面での回答例

- 機密ラベル一覧画面を提示

- ラベルごとの

- 適用条件

- 暗号化・共有制御ルール

- 実際にラベルが付与された文書を表示

「ルールがあります」ではなく、「自動で守られています」 を示せる。

🔷 アクセス制御と権限管理を仕組み化

EntraID

最小権限の原則や、定期的な権限レビューは、人手で行うと形骸化しがちです。

Entra ID(E5)では、

- 条件付きアクセス

- PIM(特権ID管理)

- アクセスレビュー

により、権限管理を標準化できます。

※(一般向け)PIMは管理者権限を常時持たせず、必要なときだけ一時的に管理者権限を付与する仕組みです。

※(技術向け)PIMはLinuxのSudoコマンドのようなものです。期限付きで、Sudoのパスワードの代わりにMFAや承認により管理者権限を取得します。

✅ 監査での質問

管理者権限は、どのように管理・見直ししていますか?

✅ E5画面での回答例

- PIMの設定画面

- 常時管理者が存在しない構成

- 承認付き・期限付き昇格

- アクセスレビューの実施履歴

👉 ポイント

属人的な管理を排除し、「常に見直される仕組み」 を説明可能。

🔷 インシデント対応と監査証跡を一本化

Defender XDR + Audit

インシデント対応では、「何をしたか」「いつ対応したか」を後から説明できることが重要です。

E5では、インシデント検知から対応履歴、操作ログまでを一元的に管理できます。

✅ 監査での質問

過去のセキュリティインシデント対応を確認できますか?

✅ E5画面での回答例

- Defender XDR のインシデント一覧

- 個別インシデントの

- 検知内容

- 対応タイムライン

- Microsoft Purview Audit による操作ログ

👉 ポイント

「記憶」ではなく「記録」で説明 できる。

🔷 まとめ) ISMSは「人の努力」から「E5で回る仕組み」へ

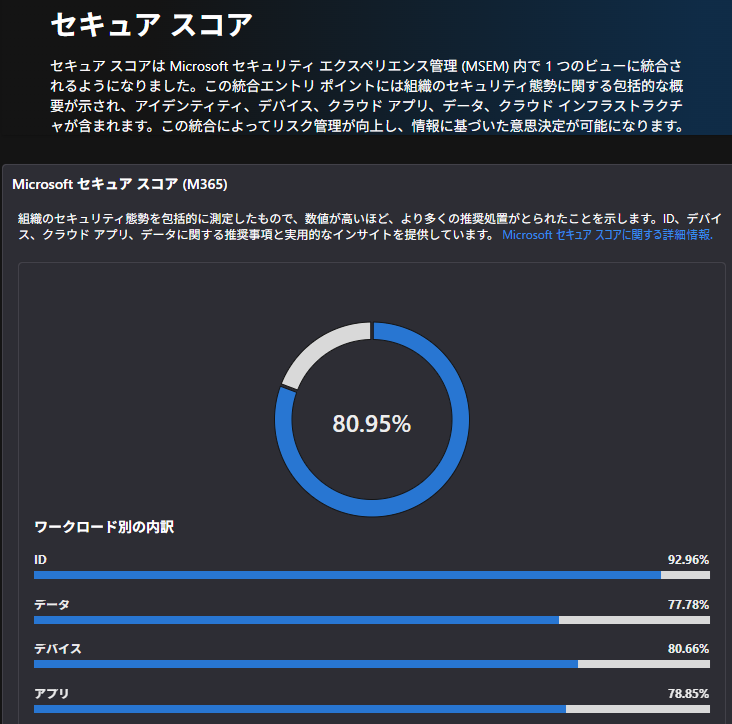

Microsoft 365 E5 を活用することで、ISMS対応は次の段階に進みます。

- 非効率な紙での管理をやめ、運用負荷を下げる

- 属人化を防ぐ

- 監査対応をシンプルにする

「説明できます」ではなく、「この画面をご覧ください」と言えるISMS運用へ。

セキュリティの状況を、一目で認識できるダッシュボードがあり、経営陣が容易に自社の状態を確認できます。